Šta je KRACK napad?

Slabost Wi Fi se vezuje za slabost sistema WPA2, i to u delu protokola “four-way handshake” u momentu kada se utvr?uje da li je šifra koju je korisnik uneo da bi se povezao na Wi Fi mrežu ispravna, nakon ?ega se uspostavlja enkriptovana veza izme?u rutera i ure?aja, da bi se potom generisao novi enkripcioni klju?. KRACK (Key reinstallation attack) omogu?ava hakeru da reinstalira klju? koji je ve? u upotrebi.

WPA2 je skra?enica za Wi Fi Protected 2, koji zapravo predstavlja standard sigurnosti koji omogu?ava bezbednost Wi Fi mreža.

Šta sve haker može da uradi?

Hakeru su u ovoj situaciji na raspolaganju razli?ite mogu?nosti:

- može da presretne i prati saobra?aj izme?u ure?aja i rutera, a da ?ak ne mora da zna Wi Fi šifru;

- ako internet stranice koje korisnik pose?uje nisu enkriptovane sa HTTPS, može da vidi šta korisnik radi na odre?enoj stranici i da ukrade podatke koje korisnik ostavlja na tim stranicama (brojevi kreditnih kartica,šifre, poruke, fotografije, e-mejlovi i drugo);

- može da instalira maliciozni softver, kod pojedinih ure?aja.

Ipak, mogu?nosti napada nisu neograni?ene, budu?i da haker mora da bude u blizini ure?aja (radijus je otprilike 100 metara).

Prevazilaženja ranjivosti Wi Fi mreže ?e potrajati

?injenica da je greška u samom WPA2 standardu i da kompanije razli?ito prate protokol kada kreiraju svoje proizvode dodatno otežava rešavanje ovog problema i produžava ceo proces. Posebna opasnost leži u tome da nedostatak doti?e gotovo sve operativne sisteme koji se uobi?ajeno koriste na pametnim ure?ajima (macOS, Windows, IOS, Android i Linux). Pritom, Android ure?aji su posebno ranjivi na napad prilikom koga se instalira maliciozni softver. Ovo ?e tako?e imati ogroman uticaj i na druge beži?ne aparate koji su deo Interneta stvari (Internet of Things).

Istraživa?i koji su otkrili problem su obavestili pojedine proizvo?a?e još u julu i avgustu ali su sa?ekali sa informisanjem javnosti da bi kompanije imale vremena da pripreme apdejte, ali nisu sve kompanije posvetile istu pažnju rešavanju problema. Ipak, o?ekuje se da ?e one reagoavti uskoro i u narednih nekoliko nedelja zaštititi svoje korisnike i spre?iti mogu?nost zloupotrebe ove Wi Fi ranjivosti.

Saveti za korisnike

Ovaj problem je takve prirode da korisnicima ne?e pomo?i promena Wi Fi šifre ili kupovina novog rutera. Zato su u ovom pogledu u potpunosti zavisni od proizvo?a?a i firmi za razvoj softvera koji treba da ažuriraju svoje aparate.

Ipak, korisnici bi trebalo da preduzmu odre?ene mere da bi smanjili rizik, a naro?ito da:

- instaliraju apdejte, ?im budu dostupni, za sve ure?aje koji koriste Wi-Fi,

- da koriste samo internet stranice koje sadrže HTTPS enkripciju,

- ažuriraju ku?ne rutere, ?im to bude bilo mogu?e, prate?i korisni?ka uputstva proizvo?a?a (neke firme su ve? izdale apdejt- Ubiquiti, Microtik, Meraki, Aruba, FortiNet),

- koriste, ukoliko je mogu?e, Ethernet umesto Wi Fi konekciju dok ne ažuriraju ruter,

- razmotre opciju koriš?enja mobilnog interneta (4G) koji pruža telefonski operater ukoliko to nije preskupo,

- instaliraju HTTPS Everywhere koji automatski navodi vebsajtove da koriste bezbednu HTTPS konekciju umesto HTTP, ukoliko je podržavaju,

- se ne oslanjaju isklju?ivo na VPN kao rešenje jer iako napada? ne može da vidi šta korisnik radi VPN kompanija može i ?uva sav internet saobra?aj.

Nacionalni CERT je tako?e upozorio na ranjivost WPA2

Nacionalni CERT je tako?e ukazao korisnicima u Srbiji na problem ranjivosti Wi Fi mreža, a njihova preporuka u ovom trenutku je da korisnici primene preporu?ena ažuriranja svih operativnih sistema, ?im budu dostupna. Kao alternativno rešenje, odnosno dodatni nivo zaštite, preporu?uje se koriš?enje VPN (Virtual Private Network) servisa ili drugih Internet protokola koji imaju svoju zaštitu (HTTPS, Secure Shell i sli?no).

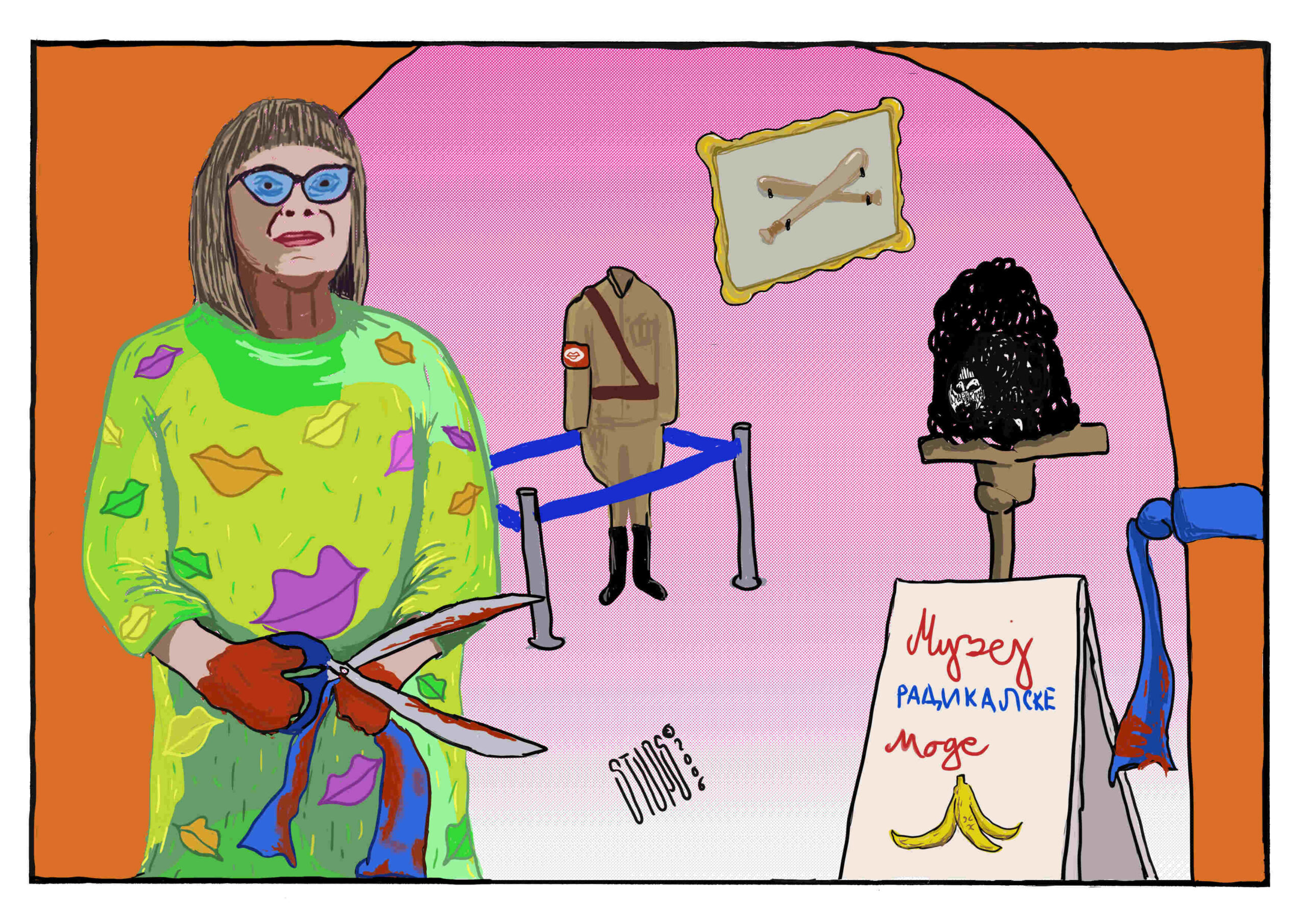

STUPS: Stilistkinja

STUPS: Stilistkinja